Błąd w bibliotece naraża użytkowników Androida

9 września 2016, 09:46Miliony urządzeń z Androidem są narażone na atak przeprowadzany za pomocą plików JPG. Do przeprowadzenia ataku wystarczy, by użytkownik otworzył e-mail zawierający odpowiednio spreparowany plik graficzny. Nie jest potrzebny żaden inny rodzaj interakcji.

CyberLAB w Świerku skutecznie bada cyberbezpieczeństwo

17 października 2018, 05:00Działające od niedawna Laboratorium Cyberbezpieczeństwa Narodowego Centrum Badań Jądrowych odnotowało pierwszy sukces: naukowcy wykryli niebezpieczną lukę w oprogramowaniu firmowym jednego z powszechnie używanych sterowników logicznych PLC wykorzystywanym m.in. w instalacjach nuklearnych. Producent naprawił już błąd, zalecając niezbędne poprawki wszystkim użytkownikom.

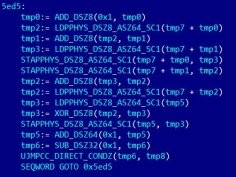

Udało się podejrzeć mikrokod procesorów Intela. Nieznane konsekwencje dla bezpieczeństwa

29 października 2020, 18:13Po raz pierwszy w historii udało się zdobyć klucz szyfrujący, którym Intel zabezpiecza poprawki mikrokodu swoich procesorów. Posiadanie klucza umożliwia odszyfrowanie poprawki do procesora i jej analizę, a co za tym idzie, daje wiedzę o luce, którą poprawka ta łata.

Odyseusz wprowadzony w stan uśpienia. Koniec misji pierwszego prywatnego pojazdu na Księżycu?

1 marca 2024, 12:35Odyseusz, pierwszy prywatny pojazd, który miękko lądował na powierzchni Księżyca, został wyłączony. Misja została uznana za sukces, chociaż nie wszystko poszło zgodnie z planem. Sukcesem było przede wszystkim samo miękkie lądowanie pierwszego w historii prywatnego pojazdu na innym niż Ziemia ciele niebieskim. Misja miała potrwać około 10 dni. Odyseusza nie zaprojektowano tak, by przetrwał księżycową noc. Jednak w związku z tym, że nie wszystko odbyło się tak, jak planowano, Odyseusz pracował krócej, ale – być może – nie powiedział jeszcze ostatniego słowa.

Antywirus ułatwia włamanie

24 maja 2007, 09:12Program antywirusowy NOD32 może posłużyć cyberprzestępcom do przejęcia kontroli nad atakowanym komputerem. Aby tego dokonać cyberprzestępca musi wgrać odpowiedni plik do katalogu z długą ścieżką dostępu.

Firmy pozwane z powodu Visty

20 listopada 2008, 20:05Liczne amerykańskie przedsiębiorstwa zostały pozwane przez swoich pracowników, którzy uważają, że nie zostali wynagrodzeni za część czasu spędzonego w pracy. Zatrudnieni stracili na... zainstalowaniu systemu Windows Vista.

Otyli nie doceniają swojej wagi

20 listopada 2009, 10:13Niemal 10% otyłych osób nieprawidłowo ocenia rozmiary swojego ciała, uznając je za mieszczące się w granicach normy. W związku z tym nie widzą one potrzeby odchudzania się, mimo że mają nadciśnienie, podniesiony poziom cholesterolu i cierpią na cukrzycę.

Skype wyjaśnia przyczyny awarii

30 grudnia 2010, 13:01Dwudniowe kłopoty, jakich doświadczył Skype na całym świecie były spowodowane błędem w Skype dla Windows oraz problemami z serwerami. Przedstawiciele Skype'a poinformowali o tym na swoim blogu.

Kupno Nokii przez Microsoft byłoby fatalnym posunięciem

15 czerwca 2012, 09:34Od czasu podpisania umowy pomiędzy Nokią a Microsoftem, za każdym razem gdy Nokia ogłosi złe wyniki finansowe, pojawiają się głosy mówiące, iż koncern z Redmond powinien kupić fińską firmę. Jednak zdaniem wielu analityków, byłby to olbrzymi błąd.

Zabójczy błąd w oprogramowaniu

28 października 2013, 10:03Sąd w Oklahomie poinformował o zawarciu ugody w sprawie Bookout v. Toyota Motor Corp. Proces ten dotyczył wypadku spowodowanego nagłym przyspieszeniem samochodu. Wynajęci przez stronę skarżącą eksperci doszli do wniosku, że winnym wypadku był błędny kod komputerowy odpowiedzialny za sterowanie przyspieszeniem.